- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:45.

- Viimati modifitseeritud 2025-01-22 17:23.

Kõik andmed saadetakse selge tekstina, mida saab kergesti nuusutada. IMAP ( Interneti-sõnumile juurdepääsu protokoll )− IMAP on oma funktsioonide poolest sama mis SMTP, kuid see on nuuskimise suhtes väga haavatav. Telnet − Telnet saadab kõik (kasutajanimed, paroolid, klahvivajutused) üle võrgu selge tekstina ja seega on seda lihtne nuusutada.

Samamoodi, mis on turvalisuses nuuskimine?

Nuusutamine on kõigi antud võrku läbivate andmepakettide jälgimise ja hõivamise protsess. Võrgu-/süsteemiadministraator kasutab nuusutajaid võrguliikluse jälgimiseks ja tõrkeotsinguks. Ründajad kasutavad nuusutajaid, et hõivata andmepakette, mis sisaldavad tundlikku teavet, nagu parool, kontoteave jne.

kas pakettide nuusutamine on tuvastatav? Kui süsteem käivitab nuusutaja , on selle liides valimatu režiimis. Test toimib järgmiselt: saatke võrku õige IP-aadressiga ping, kuid vale Macaadressiga. a nuusutades peremees teeb nuusutades liidesega, millel on lubatud TCP/IP ja mis suudab seega vastata ICMP-le pakett.

Mis DNS-i nuusutamine siis?

DNS võltsimine on arvuti turvahäkkimise vorm, mille käigus sisestatakse domeeninimesüsteemi rikutud andmed DNS lahendaja vahemälu, mistõttu nimeserver tagastab vale tulemuse. Selle tulemusena suunatakse liiklus ründaja arvutisse (allikas Wikipedia)

Mis on nuusutamine ja võltsimine?

Pettus ja Nuusutamine on küberrünnakute tüübid. Lihtsate sõnadega, Pettus tähendab kellegi teise teesklemist. Nuusutamine tähendab teise vestluse ebaseaduslikku kuulamist.

Soovitan:

Millised on kõige populaarsemad mobiilirakendused?

Kui rääkida populaarseimatest nutitelefonirakendustest, siis Facebook ja Google juhivad saadet. 10 populaarseimast mobiilirakendusest kuulub Facebookile kolm ja Google'ile viis; ülejäänud kaks on Snapchat ja Pandora. Enam kui 80 protsendil kõigist mobiiltelefonide kasutajatest on seadmesse installitud Facebooki rakendus

Millised on infosüsteemid hävitamisvigade ja väärkasutuse suhtes haavatavad?

Infosüsteem on haavatav hävimise, vigade ja kuritarvitamise suhtes, kuna see on ühte tüüpi digitaalsed andmed. Samuti on need haavatavamad, kuna see on peaaegu kõigile avatud. Häkkerid võivad vallandada teenuse keelamise (DoS) rünnakud või tungida ettevõtete võrkudesse, põhjustades tõsiseid süsteemihäireid

Mis tüüpi juurdepääsumehhanism on kordusrünnakute suhtes kõige haavatavam?

Turvaline marsruutimine ad hoc võrkudes Traadita ad hoc võrgud on samuti vastuvõtlikud kordusrünnakutele. Sel juhul saab autentimissüsteemi täiustada ja tugevdada AODV protokolli laiendamisega

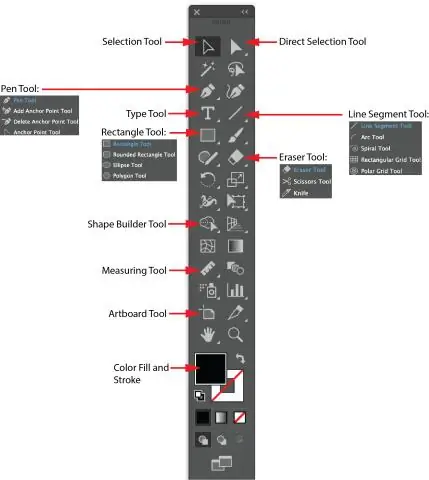

Millised on Adobe Illustratori kõige olulisemad tööriistad?

10 Illustratori tööriista, mida iga disainer peaks joonduspaneeli kasutama. Rajaleidja paneel. Kihtide paneel. Joonistahvlite paneel. Lõikamismask. Nihkerada. Segamise tööriist. Valitseja

Mis on rakendustaseme protokollid?

Rakendustaseme protokollid. Võrgud ehitavad oma erinevad sideprotokollid üksteise peale. Kuigi IP võimaldab arvutil võrgu kaudu suhelda, jääb see kasutamata mitmetest funktsioonidest, mida TCP lisab. SMTP, e-kirjade saatmiseks kasutatav protokoll, on TCP/IP-le ehitatud tööhobuprotokoll